Proteggi la tua organizzazione dalle minacce digitali di oggi e domani

Costruisci oggi la tua strategia di cybersecurity

In un contesto in cui la trasformazione digitale ha rivoluzionato i processi aziendali, aprendo sempre più reti e sistemi, è fondamentale prevedere i rischi e contrastarli con una governance della sicurezza integrata, attuale ed efficace.

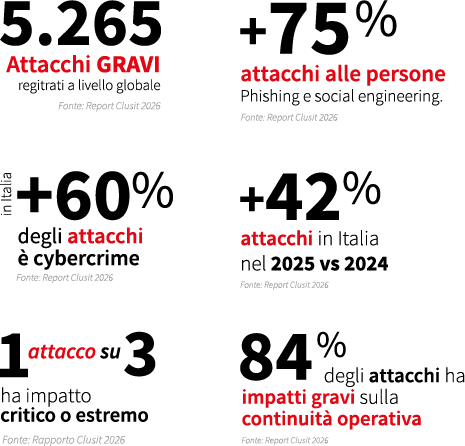

L’ambiente digitale è più esposto di quanto pensi

Conoscere l’intera superficie di attacco è il primo passo per proteggere davvero la tua azienda.

Dispositivi e reti

Ogni endpoint, router o switch può essere una porta d’ingresso se non adeguatamente protetto.

Applicazioni e servizi

le vulnerabilità nei software possono essere sfruttate per accessi non autorizzati.

Utenti e credenziali

Le identità digitali compromesse rappresentano un rischio significativo.

Terze parti e fornitori

Le connessioni con partner esterni possono introdurre vulnerabilità nella rete interna.

Richiedi il tuo penetration test

e assessment di vulnerabilità

Un percorso strutturato per la sicurezza del tuo business

In MMN non seguiamo modelli standard: ogni azienda ha il proprio contesto, i propri obiettivi e le proprie vulnerabilità. Per questo abbiamo sviluppato un approccio in quattro fasi, che ti guida con chiarezza e continuità lungo tutto il percorso di cybersecurity. Un metodo che ti permette di agire per priorità, prendere decisioni consapevoli e costruire una protezione solida e sostenibile nel tempo.

Assessment

Analizziamo il tuo ambiente IT per identificare vulnerabilità, rischi e aree critiche.

- Analisi dell’ambiente IT e della superficie di attacco

- Vulnerability Assessment & Penetration Test

- Analisi della sicurezza e configurazione di Microsoft 365

- Gap analysis ISO/IEC 27001e NIS2

Blueprint

Costruiamo un piano su misura con priorità, soluzioni e obiettivi chiari.

- Progettazione di piani di remediation personalizzati

- Accesso a un network di oltre 450 security engineer distribuiti in più di 80 system house del gruppo Bechtle

- Definizione della strategia di protezione dati e business continuity

- Scelta delle tecnologie e soluzioni più adatte (endpoint, cloud, identity…)

- Individuazione di misure tecniche e organizzative conformi a GDPR, NIS2, ISO

- Roadmap di evoluzione verso una sicurezza “by design”

Supply & Implementation

Implementiamo le migliori soluzioni per proteggere dati, utenti e infrastrutture.

- Implementazione di soluzioni di Endpoint Security, Detection & Response

- Mobile Threat Defence

- OS & Patch Management

- Email Security avanzata

- Identity & Access Management

- Web Application Firewall

- Cloud Access Security Broker (CASB)

- Protezione applicazioni e infrastruttura IT

Governance & Advisory

Ti supportiamo nel tempo con monitoraggio, formazione e consulenza continua.

- Gestione log & SIEM

- Security Operations Center (SOC)

- Supporto alla certificazione ISO/IEC 27001

- Allineamento continuo a NIS2

- Formazione e Security Awareness mirata

- Supporto post-incident e sanitizzazione ambienti compromessi

- Controllo della supply chain

- Test di phishing sui dipendenti

- Scan continuo delle vulnerabilità (incluso OSINT)

MMN è socio Clusit, l’Associazione Italiana per la Sicurezza Informatica, punto di riferimento nazionale nel settore.

I nostri partner

Competenze certificate

Alcune delle nostre certificazioni più rilevanti, per garantire standard elevati e competenze sempre allineate alle tue esigenze

Certified Ethical Hacker (CEH)

EC-Council

Lead Auditor ISO/IEC 27001

UNI CEI

Foundation Threat Intelligence Analyst

arcX

Certified Advanced Web Forensics

Ricta

Una selezione dei nostri servizi per la sicurezza IT

WebGuard

Analisi e risoluzione integrata delle minacce web con gli esperti di Cyberoo e MMN

Download

SentinelOne

La piattaforma AI più avanzata per la sicurezza informatica aziendale

Download

Smart&Safe

Il percorso di formazione aziendale contro gli attacchi di phishing

Download

Scrivi la tua mail aziendale per ricevere il PDF Smart&Safe – Il percorso di formazione aziendale contro gli attacchi di phishing

Scrivi la tua mail aziendale per ricevere il PDF SentinelOne – La piattaforma AI più avanzata per la sicurezza informatica aziendale